Phần mềm độc hại DarkGate quay trở lại

Phần mềm độc hại DarkGate khét tiếng đã hoạt động trở lại, lợi dụng sự kết hợp giữa các tệp Microsoft Excel và các chia sẻ Samba công khai để phân phối phần mềm độc hại. Chiến dịch tinh vi này được tiết lộ trong một báo cáo gần đây của Công ty an ninh mạng Palo Alto Networks (Mỹ) cho biết nhóm tin tặc đã nhắm mục tiêu vào nhiều người dùng ở khu vực Bắc Mỹ, Châu Âu và Châu Á.

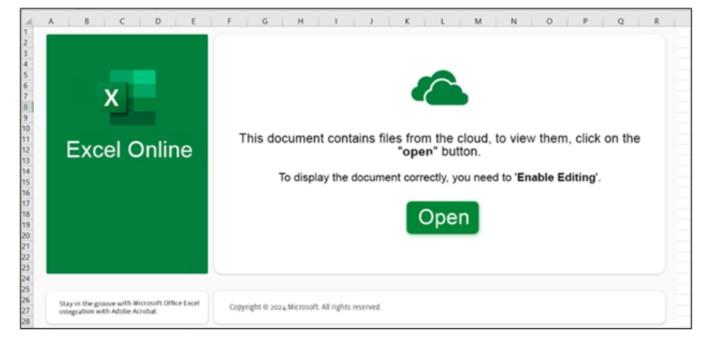

Những kẻ tấn công sử dụng các tệp Excel lừa đảo với tên có vẻ chính thức, thường sử dụng danh pháp như “paper<NUM>-<DD>-march-2024.xlsx” hoặc “ACH-<NUM>-<DD>March.xlsx,” để dẫn dụ nạn nhân mở chúng. Khi được mở, các tệp độc hại sẽ khởi tạo một chuỗi sự kiện, cuối cùng dẫn đến việc tải xuống và thực thi gói phần mềm độc hại DarkGate.

Chuỗi tấn công bắt đầu bằng việc truy xuất và thực thi mã từ các chia sẻ Samba có thể truy cập công khai. Mã này ẩn trong các tệp VBS hoặc JS, sau đó được tải xuống và chạy một tập lệnh PowerShell, cuối cùng cài đặt phần mềm độc hại DarkGate dựa trên AutoHotKey vào hệ thống của nạn nhân.

Bản thân DarkGate là một phần mềm độc hại tiên tiến với một loạt các tính năng chống phân tích được thiết kế để tránh bị phát hiện. Các tính năng này bao gồm kiểm tra thông tin CPU, sự hiện diện của các chương trình chống phần mềm độc hại và môi trường ảo. Phần mềm độc hại này cũng giải mã dữ liệu cấu hình của nó dựa trên thông tin thu thập được, khiến việc phát hiện và phân tích trở nên khó khăn hơn.

Những kẻ tấn công thậm chí còn sử dụng các kỹ thuật trốn tránh để vượt qua phần mềm bảo mật như Kaspersky. Việc sử dụng các chia sẻ Samba công khai làm cơ chế phân phối làm tăng thêm một lớp phức tạp cho cuộc tấn công, khiến việc theo dõi và giảm thiểu trở nên khó khăn hơn.

DarkGate giao tiếp với máy chủ chỉ huy và kiểm soát (C2) của mình thông qua các yêu cầu HTTP không được mã hóa, sử dụng dữ liệu được mã hóa Base64 và làm cho nó trở nên phức tạp hơn nữa. Kỹ thuật này giúp che giấu bản chất của dữ liệu đang bị rò rỉ, làm phức tạp hóa các nỗ lực phát hiện.

Sự trở lại của DarkGate và các kỹ thuật tấn công ngày càng phát triển của nó gây ra mối đe dọa đáng kể cho cả cá nhân và tổ chức. Người dùng được khuyến cáo nên thận trọng khi mở tệp đính kèm email, ngay cả khi chúng có vẻ đến từ các nguồn đáng tin cậy.

Việc cập nhật phần mềm bảo mật và cảnh giác với mọi hoạt động đáng ngờ trên hệ thống của tổ chức cũng rất quan trọng. Các tổ chức nên xem xét và tăng cường các biện pháp bảo mật của mình để bảo vệ chống lại các mối đe dọa tiên tiến này. Điều này bao gồm triển khai các giải pháp lọc email mạnh mẽ, giám sát lưu lượng mạng để phát hiện hoạt động bất thường và giáo dục, đào tạo kỹ năng ứng phó cho nhân viên trước mối nguy hiểm của các cuộc tấn công lừa đảo và kỹ nghệ xã hội.